Wer noch keinen Grund darin sah, auf das heute Abend erscheinende iOS 9 zu aktualisieren, bekommt ihn von Forbes geliefert. Die Wirtschaftszeitung berichtet von einer Sicherheitslücke unter iOS 7, iOS 8 und OS X Yosemite, über die Schadsoftware auf die Geräte des Nutzers eingeschleust werden kann. Der Angreifer macht sich dabei eine Schwachstelle von AirDrop zunutze. In iOS 9 und OS X El Capitan, das am 30. September erscheint, wurde das Problem behoben.

Angriff über AirDrop

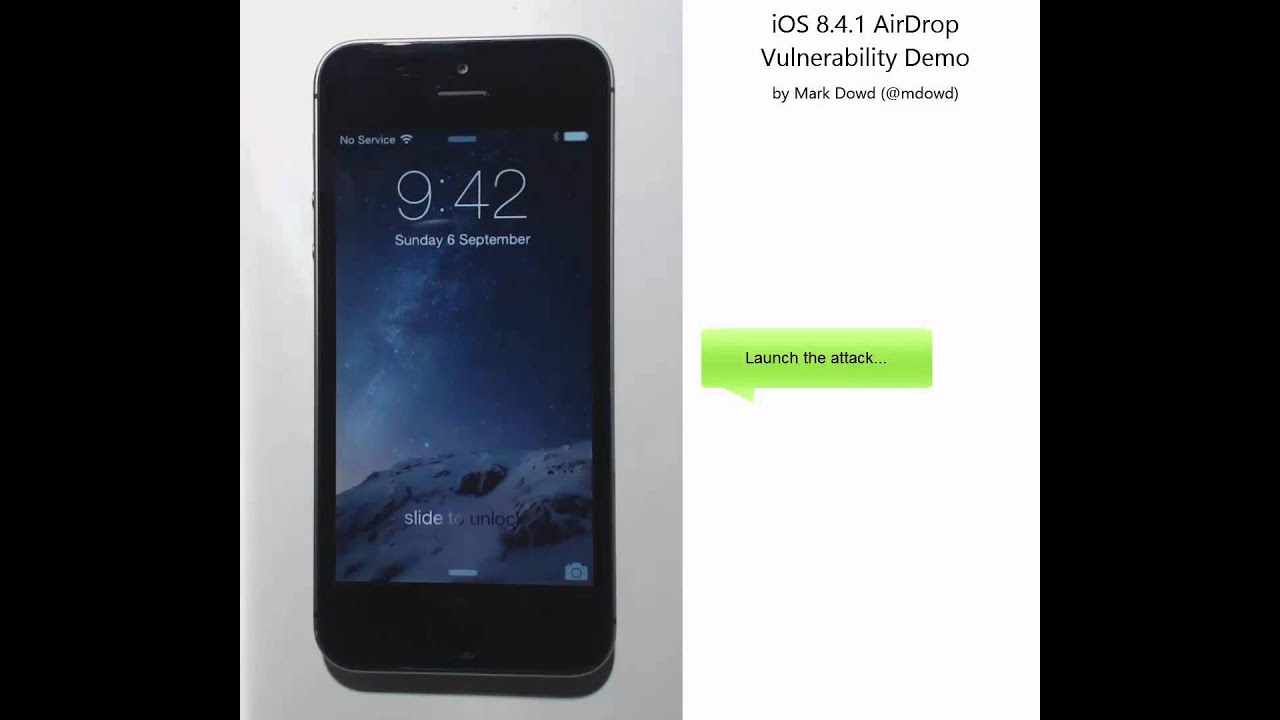

Bei AirDrop handelt es sich um eine Funktion zum drahtlosen Dateiaustausch zwischen verschiedenen Geräten. AirDrop wurde mit Mac OS X Lion eingeführt und ist seit iOS 7 auch für iPhone und iPad verfügbar. Seit iOS 8 lassen sich über AirDrop auch zwischen Mac und iOS Daten austauschen. In einem Video demonstriert Sicherheitsforscher Mark Dowd, der die Schwachstelle entdeckt hat, das AirDrop-Angriffsszenario.

Ohne Zutun des Nutzers

Der Angreifer muss sich zur Übermittlung des Schadcodes in WLAN-Reichweite des Opfers befinden. Hat dieser AirDrop aktiviert, was bei iOS als Standardeinstellung auch ohne Passcode-Eingabe über das Kontrollzentrum im Sperrbildschirm möglich ist, können die Daten übertragen werden. Am Gerät des Opfers erscheint dann nur eine Benachrichtigung, dass jemand über AirDrop ein Foto teilen möchte. Aktivitäten seitens des Nutzers sind nicht notwendig.

Schläfer

Am System gibt es in diesem Zustand noch keine sichtbaren Änderungen. Der Schadcode schlummert bis zum nächsten Neustart am Gerät. Danach installiert sich eine über ein Enterprise-Zertifikat signierte App am Gerät. Anschließend tarnt sich das installierte Programm als eine der Standard-Apps – in diesem Fall die Telefon-App. Am Homescreen selbst sind keine Änderungen ersichtlich.

Neue Art von iOS-Malware

Die Installation eines schadhaften Programms mittels Signierung über ein Enterprise-Zertifikat und der Austausch einer Standard-App mit einem gefälschten Programm ist dabei nichts Neues. Bereits im letzten Jahr tauchten erste Berichte über diese Angriffswege auf. Neu ist hingegen, dass der dafür notwendige Schadcode ohne Zutun des Nutzers – nur durch Aktivierung der AirDrop-Funktion – auf seinem Gerät landen kann.

Wie kann ich mich schützen?

Die Empfehlung lautet daher, AirDrop unter iOS zu deaktivieren und zügig auf iOS 9 zu aktualisieren. Gänzlich deaktivieren lässt sich AirDrop unter den iOS-Einstellungen > Allgemein > Einschränkungen. Dort muss zuerst ein vierstelliger Code zur Aktivierung der Einschränkungen vergeben werden (Code merken!), anschließend kann AirDrop abgeschaltet werden. Die Funktion ist über das Kontrollzentrum dann nicht mehr erreichbar.

Unter OS X ist AirDrop nur aktiv, wenn im Finder die entsprechende Funktion aufgerufen wird. Mit OS X El Capitan, das am 30. September erscheint, gehört das Problem aber auch am Mac der Vergangenheit an. Dowd erklärt, dass Apple die Sicherheitslücke in iOS 9 eigentlich nicht komplett geschlossen habe. AirDrop arbeite künftig aber in einer Sandbox, wodurch Schadcode das System nicht mehr beeinträchtigen kann.

Vielen Dank an speckrippchen für den Hinweis!

Via Forbes